정보 보안

- 기밀성

→ 자산이 인가(Authorization)된 당사자에 의해서 접근 보장

위험요소 - 도청, 사회공학 공격 등

- 무결성

→ 자산이 인가된 당사자에 의해 인가된 방법으로만 변경 가능. 완전성과 정확성

위험요소 - 논리 폭탄, 백도어, 바이러스

- 가용성

→ 권한 가진 사용자 & 애플리케이션이 원하는 서비스 지속적 사용. 보장 특정

위협요소 - DOS, DDOS, 지진, 홍수, 화재

소프트웨어 개발 보안

* 공격 기법

- SQL-Injection (SQL 삽입)

→ 데이터베이스로 전달되는 SQL Query를 변경시키기 위해

Web Application에서 입력받은 파라미터를 변조 후 삽입하여 비정상적인 데이터베이스 접근을 시도하거나

Query를 재구성하여 원하는 정보를 열람하는 해킹 기법

- XSS (Cross-Site Scripting)

→ 타 사용자의 정보를 추출하기 위해 사용되는 공격기법

→ 게시판에 악성 스크립트를 작성하여 다른 사람이 그 글을 보았을 때

그 글을 본 사람의 쿠키 정보를 빼내가는 해킹 기법

- CSRF (Cross-site Request Forgery)

→ 공격자가 사용자의 Cookie 값이나 Session 정보를 의도한 사이트로 보내거나

특정한 동작을 유발하는 스크립트를 글에 삽입하여 사용자가 게시물 등을 클릭할 경우

공격자가 원하는 동작이 실행되는 해킹 기법

- LAND Attack

→ 패킷을 전송할 때 출발지 IP 주소와 목적지 IP 주소를 똑같이 만들어서 공격 대상에게 보내는 공격

- 스니핑(Sniffing)

네트워크 상의 패킷을 도청하여 공격대상의 네트워크 패킷을 수집하고 분석하는 행위를 의미

네트워크 상에서 자신이 아닌 다른 상대방들의 패킷 교환을 도청하는 행위

스니핑은 공격대상에게 직접 공격하지 않고 데이터만 몰래 들여다보는 수동적 공격 기법

→ ARP Redirect 공격

ARP 취약점을 이용하여 스니핑하는 공격 기법

ARP Redirect 공격은 공격자 호스트가 라우터로 가장하여 ARP reply(자신의 MAC 주소가 라우터의 MAC 주소라고)를 네트워크에 주기적으로 보냄으로서 모든 호스트 공격자에게 패킷을 전송하도록 유도하는 공격 기법(랜의 모든호스트 : 라우터)

→ ARP Spoofing

공격자는 자신의 MAC 주소를 타겟 호스트의 MAC 주소로 위장하는 ARP 패킷을 네트워크에 브로드캐스팅하도록 유도하는 공격 기법 (특정 호스트 대상)

→ ICMP Redirect

공격자는 타겟 호스트에 자신이 라우터이고 최적의 경로라고 수정된 ICMP Redirect 메시지를 보내어 스니핑하는 공격 기법

- 스푸핑(Spoofing)

자기 자신의 식별정보를 속여서 서로 다른 대상 시스템을 공격하는 기법

→ IP Spoofing

IP주소를 속여서 다른 시스템을 공격

→ ARP Spoofing

ARP 테이블 상의 정보를 위조하여 공격대상 컴퓨터와 서버 사이의 정보 우회 (MAC Address위조)

→ DNS Spoofing

Local host 파일 또는 DNS 서버를 장악하여 사용자가 요청하는 DNS 쿼리를 공격자가 원하는 주소로 안내하도록 위조

'자격 > 정보처리기사' 카테고리의 다른 글

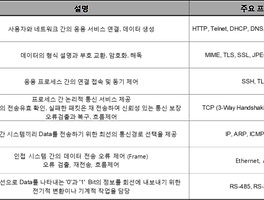

| [정보처리기사][실기] 개인적인 정리 (OSI 7계층) (0) | 2022.07.23 |

|---|---|

| [정보처리기사][실기] 개인적인 정리 (암호화 알고리즘) (0) | 2022.07.23 |

| [정보처리기사][실기] 개인적인 정리 (소프트웨어 테스트) (0) | 2022.07.23 |

| [정보처리기사][실기] 개인적인 정리 (디자인패턴) (0) | 2022.07.23 |

| [정보처리기사][실기] 개인적인 정리 (결합도, 응집도) (0) | 2022.07.23 |